High level Android vulnerability Stagefright

Zimperium、95パーセントの Android 端末で遠隔操作や乗っ取りが可能なセキュリティーホールを発表。Android に組み込まれているメディアエンジン Stagefright の脆弱性が原因。グーグルは既に修正パッチを提供済み。

モバイルセキュリティに特化した Zimperium 社、Android 2.2 以降の OS に標準搭載されているメディアエンジン「Stagefright」の脆弱性を報告。攻撃者が対象となる端末へ MMS を送信し、受信させるだけで遠隔操作が可能になるというもの。

MMS とは (Multimedia Messaging Service) の略で、通信キャリアなどが提供する携帯電話用のメッセージサービスです。日本国内ではドコモを除く、KDDI au やソフトバンクなどがスマートフォン向けにサービスを提供しています。

問題とされているのは、対象となる端末が非常に広範囲で Android 端末の95パーセント(約9億5000万台)に影響するとみられています。また、攻撃となる MMS は内容を確認せずに受信するだけで攻撃が成立するとしています。

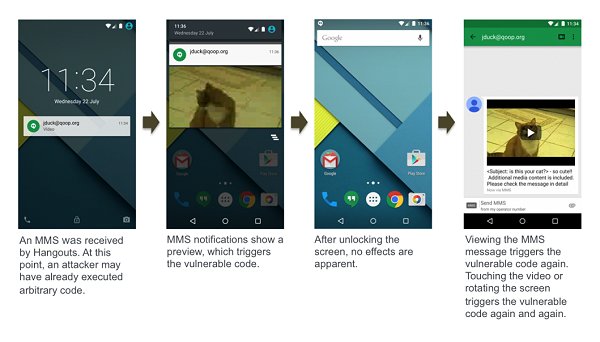

■ Stagefright 脆弱性を利用した攻撃例

Zimperium では、今回の Stagefright を含む複数の脆弱性に関して、2015年4月よりグーグルへ報告済み。同社では報告に合わせて改善パッチも提供しています。グーグルでは受けた修正パッチを元に、メーカーや、端末を販売する通信キャリアへ対し修正パッチを5月以降より提供済みとしています。

改善パッチは徐々に広まると見られていますが、Android 2.2 以降の端末全てに影響するため、サポートが打ち切られた端末は脆弱性が放置される可能性。また、パッチの配布はメーカーや販売を行っている通信キャリアに任せれており、各社対応が異なるため、迅速にパッチが提供されるかは定かではありません。

利用している Android 端末に修正パッチが提供されているのかを確認する手段は、現時点ではありません。対策としては提供されるアップデートをまめに行うという事です。今回の脆弱性に限らず、古い機種に関してはサポートが打ち切られている時点で、セキュリティ改善は行われないと認識したほうが良いと思われます。これは Android 端末に限らず他の製品も同様です。

Experts Found a Unicorn in the Heart of Android – Zimperium

http://blog.zimperium.com/experts-found-a-unicorn-in-the-heart-of-android/

まさかのドコモユーザー大勝利。

さて、キャリアの”誠意”の見せ所ですね

名前 (Name) が空欄だと「匿名」になり、コメント反映に時間がかかります。名前を入れると投稿後もコメントの編集や削除が可能です。Email は入力しても表示されません。コメントは1度の投稿で【300文字】までとなります。

12:00

2015年5月より Google では修正パッチを配布中としているので

Nexus 端末には修正パッチが当てられているのかな?謎です・・・

Android 4.4 KitKat 以降の端末であれば

知らぬ間に対応されている可能性もありそうです。

Google ではの今回の脆弱性を最上位のクリティカルではなく

その下の警戒度となるハイレベルでの問題としてとらえています。